友情提示

本站部分转载文章,皆来自互联网,仅供参考及分享,并不用于任何商业用途;版权归原作者所有,如涉及作品内容、版权和其他问题,请与本网联系,我们将在第一时间删除内容!

联系邮箱:1042463605@qq.com

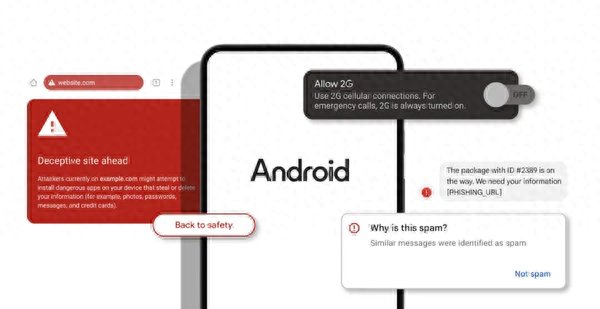

Android用户必看!谷歌教你如何防范短信轰炸器攻击

25

0

相关文章

近七日浏览最多

最新文章

标签云

安卓

源代码

操作系统

linux

人工智能模型

鸿蒙

余承东

安卓系统

苹果ios

华为开发者大会

手机

华为

欧美

受害者

纯血鸿蒙

实况照片

nlp

人工智能

股票

科技

万军伟

a股

金山办公

数据宝

创业板指

日本央行

游戏

cpu

三星

4g

android

谷歌

5g网络

汽车行业

蔚来

mac

智能驾驶

芯片

中国汽车

华为mate

人脸识别

ios

mate

电动汽车

国金证券

更上一层楼

弯道超车

智能手机

诺基亚

网络安全

ows

坦克

新能源汽车

奥迪a3

金融科技

中泰证券

私募基金

基金管理人

etf

基金

微软

美股

世界500强

网络攻击

电脑

中国

蓝屏故障

财务会计

财务报表

安卓手机

windows

腾讯

gpu

amd

亚马逊

字节跳动

知名企业

英伟达芯片

美国

罗杰施密特

美国广播公司

首席执行官

黄仁勋

台积电

显卡

垄断

烟草

英伟达

特斯拉

科技股

纳指

收盘

道指

微芯片

量子计算机

埃隆_马斯克

量子计算芯片

奥特曼游戏

宇宙

量子革命

超级计算机

佩斯科夫

俄罗斯政府

广播公司

youtube

俄罗斯

李世石

阿尔法狗

哈萨比斯

诺贝尔奖

alphago

人社局

路透社

苹果手机

华为手机

国产手机

苹果公司

apple

三折叠屏手机

iphone

微信

美国司法部

美元

chro

ibm

李开复

融资

pi

搜索引擎

美国联邦

快科技

马斯克

abb

alphabet

奥尔特

期货

股票回购

100指数

美国政府

美国法院

jonathan

初创公司

john

siri

苹果

联邦法院

美政府

mega

混动系统

独立悬架

理想汽车

上汽

倒车影像

捷豹xfl

丰田皇冠

奥迪a7

北斗卫星

折叠屏

x6

soc

联发科天玑

无线充电

小米

麒麟

卫星

ip68

华为nova

中国联通

青岛国际啤酒节

中国电信

啤酒节

奥运会

巴黎

基站

残奥会

arpu

电信

中国广电

黑客

高通

西方国家

德国政府

德国

联通

世界知识产权组织

中国信息通信研究院

裸眼3d

oled

中国移动

医保

数字经济

移动

商协会

北京商报

中国青年

5g

大数据

中国航天

星链

航天

ui

redmi

lcd

国产品牌

twitter

app

红米note

小米10

oppo

港元

cx9

马自达

涡轮增压发动机

手机充电

福特探险者

bose

千元机

vivo

ultra

最强王者

s10

奥德赛

北美市场

小米手机

红米

联发科

se

nfc

显示屏

pdd

小鹏汽车

香港